Blog

Nossas últimas novidadesComo configurar a conta AWS, cadastrar cartão e passar acesso para o desenvolvedor

Se a X-Apps pediu acesso à sua AWS, siga a ordem abaixo. Primeiro você precisa entrar como root user, confirmar que a conta tem cartão de crédito cadastrado e, só depois disso, criar um usuário IAM para a equipe de desenvolvimento.

O erro mais comum é tentar entrar na tela de IAM user sign in usando o e-mail principal da conta. Nessa tela, o e-mail da conta raiz não deve ser digitado no campo Account ID or alias. Para acessar a conta principal, é preciso usar a opção Sign in using root user email.

Antes de criar o usuário: confirme login e cartão

Tenha em mãos:

- e-mail usado para criar a conta AWS;

- senha da conta AWS;

- acesso ao e-mail e ao celular usado na verificação;

- cartão de crédito da empresa ou do responsável pela conta.

Não envie os dados do cartão para a X-Apps. O cartão deve ser cadastrado por você, diretamente no site da AWS.

1. Entrar como root user

- Acesse https://portal.aws.amazon.com/ ou https://console.aws.amazon.com/.

- Se aparecer a tela IAM user sign in, não preencha o campo Account ID or alias com o seu e-mail.

- Clique em Sign in using root user email.

- Digite o e-mail principal da conta AWS, ou seja, o e-mail usado para criar a conta.

- Continue com a senha e a verificação de segurança solicitada pela AWS.

Pense assim: root user é o acesso principal da conta AWS. IAM user é um usuário separado que você cria depois para outras pessoas ou equipes acessarem a conta com permissões controladas.

Se você não lembra a senha da conta principal, use a recuperação de senha da própria AWS pelo e-mail root.

2. Cadastrar o cartão de crédito

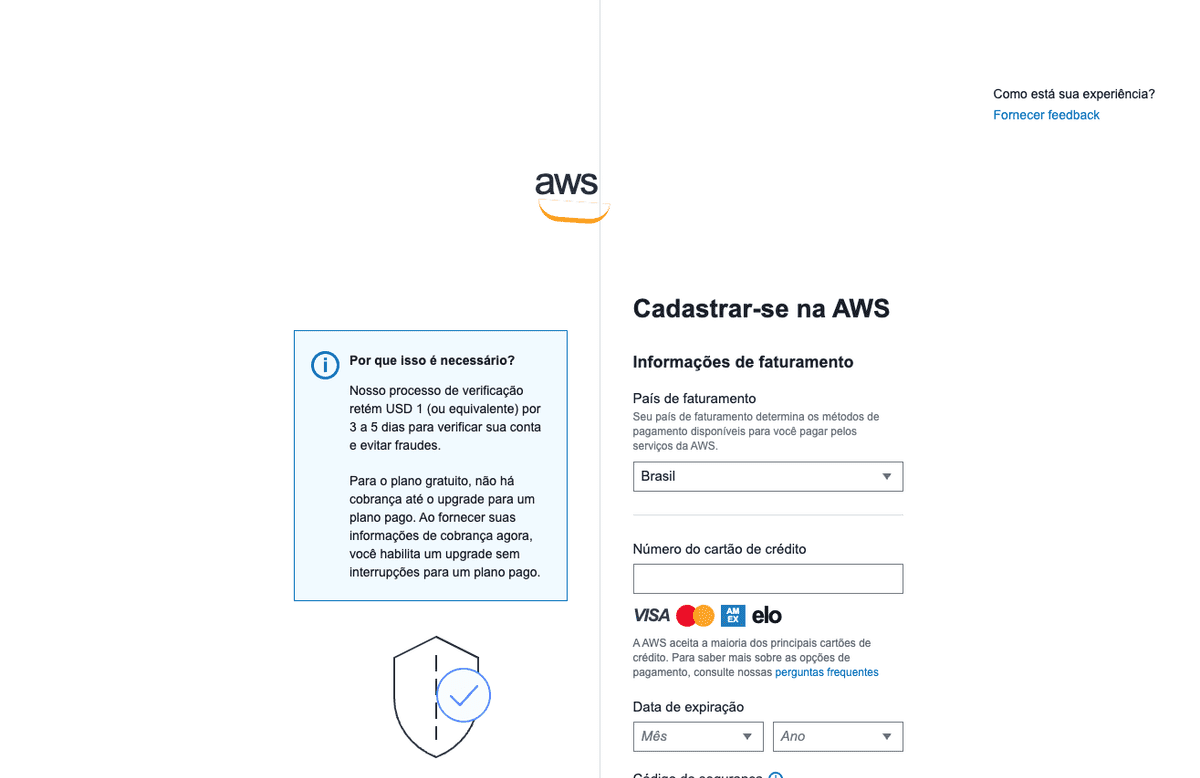

Depois de entrar como root user, a AWS pode mostrar a etapa Cadastrar-se na AWS ou Informações de faturamento. Se aparecer o campo Número do cartão de crédito, isso significa que a forma de pagamento ainda não foi cadastrada ou precisa ser confirmada.

Preencha os dados do cartão diretamente na página da AWS e conclua a verificação. A AWS pode fazer uma retenção pequena e temporária para confirmar o cartão, conforme as regras de verificação do próprio provedor.

Importante:

- não envie número do cartão por WhatsApp, e-mail ou chat;

- não envie CVV/CVC;

- não envie prints mostrando dados de pagamento;

- não envie códigos de MFA ou códigos recebidos por SMS/e-mail.

Se essa etapa não for concluída, a conta pode ficar incompleta e a equipe técnica não conseguirá configurar os serviços necessários.

3. Criar o usuário IAM para a X-Apps

Depois que a conta estiver acessível e com forma de pagamento cadastrada, crie um usuário IAM separado para a equipe de desenvolvimento. Não use a conta root no dia a dia do projeto.

No console da AWS, busque por IAM na barra superior. É nessa área que você cria usuários, grupos e permissões.

Crie um usuário chamado xapps ou outro nome combinado com a equipe. Habilite o acesso ao console de gerenciamento.

Use senha personalizada e marque a opção para obrigar troca de senha no primeiro login.

Em seguida, crie um grupo chamado DEV e anexe as permissões abaixo:

AmazonS3FullAccessAmazonEC2FullAccessAmazonRDSFullAccessAWSLambda_FullAccessAmazonVPCFullAccessCloudWatchFullAccessAmazonEventBridgeReadOnlyAccess

Essas permissões são um ponto de partida amplo para a configuração inicial do projeto. Depois que o ambiente estiver estruturado, elas podem ser revisadas e reduzidas conforme a necessidade real, seguindo o princípio de menor privilégio.

4. Enviar somente os dados necessários

Ao finalizar a criação do usuário IAM, envie para a equipe:

- URL de login do console da AWS para o usuário IAM;

- usuário criado, por exemplo

xapps; - senha temporária criada;

- confirmação de que a troca de senha no primeiro login ficou habilitada;

- confirmação de que o grupo DEV e as permissões foram aplicados.

Não envie:

- senha do root user;

- código MFA;

- dados de cartão;

- CVV/CVC;

- documentos pessoais;

- prints com dados de conta, cartão, e-mail sensível ou telefone.

5. Problemas comuns

| Problema | O que provavelmente aconteceu | Como resolver |

|---|---|---|

| Aparece Authentication failed na tela IAM user sign in | Você tentou entrar como usuário IAM usando o e-mail da conta principal. | Clique em Sign in using root user email e entre com o e-mail root da conta AWS. |

| A AWS pede cartão de crédito | A forma de pagamento ainda não foi cadastrada ou confirmada. | Cadastre o cartão diretamente no portal da AWS e conclua a verificação de faturamento. |

| A X-Apps não consegue acessar | O usuário IAM ainda não foi criado, a URL enviada está incorreta ou as permissões não foram aplicadas. | Revise o usuário xapps, o grupo DEV, a URL de login IAM e as permissões. |

| Você esqueceu a senha da conta principal | A senha do root user não está disponível. | Use a recuperação de senha da AWS com o e-mail raiz da conta. |

Por que evitar a conta root

A conta root da AWS tem acesso total e irrestrito. Usar essa conta para o dia a dia aumenta risco, dificulta auditoria e torna a operação fraca do ponto de vista de segurança.

O certo é usar o root user apenas para tarefas administrativas da conta, como cobrança, recuperação, configurações críticas e criação dos acessos iniciais. Para o trabalho diário, crie um usuário IAM separado, auditável e com permissões controladas.

Boas práticas rápidas

- Ative MFA na conta root.

- Ative MFA também para usuários importantes.

- Não use root user no dia a dia.

- Use usuário IAM separado para a equipe técnica.

- Revise permissões depois da configuração inicial.

- Remova acessos que não são mais necessários.

- Rotacione credenciais quando houver troca de equipe ou suspeita de exposição.

Checklist final antes de enviar para a X-Apps

- Consegui entrar como root user.

- O cartão de crédito foi cadastrado diretamente na AWS.

- A conta AWS concluiu a verificação solicitada.

- O usuário IAM foi criado.

- O grupo DEV foi criado.

- As permissões foram aplicadas ao grupo.

- A troca de senha no primeiro login foi habilitada.

- Enviei apenas URL de login IAM, usuário e senha temporária.

- Não enviei senha root, cartão, CVV/CVC ou código MFA.

Referências oficiais

- AWS: entrar como root user

- AWS Billing: gerenciar pagamentos

- AWS IAM: boas práticas para proteger o root user

- AWS IAM: boas práticas de segurança

Esse apoio faz parte da nossa Operação DevOps, o serviço contínuo da X-Apps para sustentação, evolução, observabilidade e governança de produtos digitais.

Quer contratar uma Operação DevOps para deixar sua AWS pronta e sob controle?

A X-Apps assume a organização de acessos, permissões, cobrança, ambientes, deploys e rotina operacional para seu software continuar estável, seguro e evoluindo com previsibilidade. Fale com a gente.